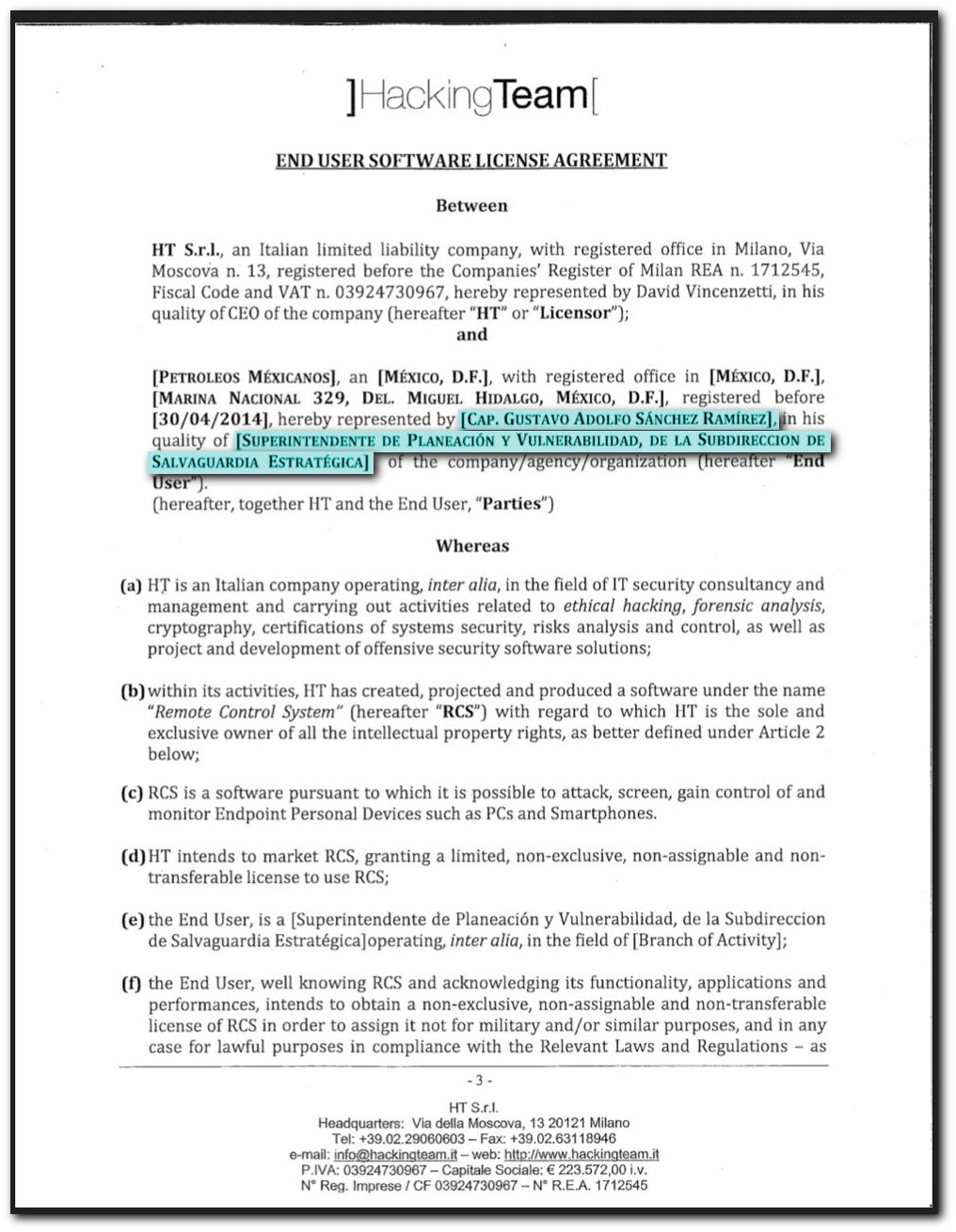

El contrato con Hacking Team fue formalizado por PEMEX hasta el 30 de abril de 2014, a través del capitán Gustavo Adolfo Sánchez Ramírez, quien se desempeñaba como superintendente de Planeación y Vulnerabilidad de la Subdirección de Salvaguardia Estratégica.

Quien firmó el contrato era un subordinado del General León Trauwitz, lo que no fue bien visto por los directivos de Hacking Team, pues esperaban que quien lo suscribiera fuera su militar VIP o el Mayor Álvarez Cárdenas, para tener plena certeza del acuerdo.

La intervención de un militar con el que no habían tenido trato, provocó fricciones hasta el punto de casi cancelar el acuerdo, como se relata a continuación.

El 21 de agosto de 2014, Niv Yarimi, director de tecnología de Grupo Kabat y apoderado de su filial SYM Servicios Integrales envió un correo electrónico al director de operaciones de Hacking Team, Giancarlo Russo, con una identificación en formato PDF del capitán Sánchez Ramírez, quien fue la persona encargada de firmar el contrato con PEMEX.

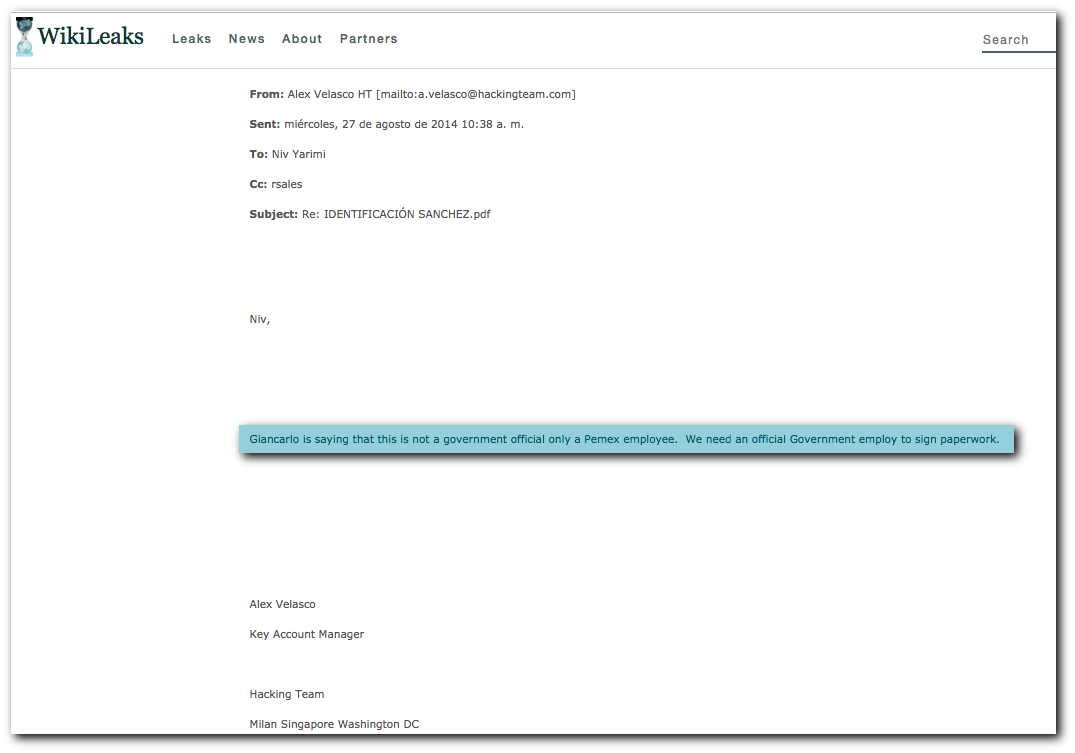

Una semana después, el 27 de agosto, el agente de cuenta Alex Velasco le respondió a Yarimi que el documento enviado no era suficiente para concretar la operación.

“Giancarlo dice que este no es un funcionario del gobierno, es sólo un empleado de PEMEX. Necesitamos un empleado oficial del gobierno para firmar el papeleo”, escribió el ejecutivo de Hacking Team. “Su argumento es que PEMEX no es una empresa del gobierno”.

Con aparente molestia, Niv Yarimi respondió ese mismo día desde su cuenta de la empresa de SYM Servicios: “Esta es una identificación oficial de PEMEX. ¡No sabía que Giancarlo estaba trabajando en PEMEX!”.

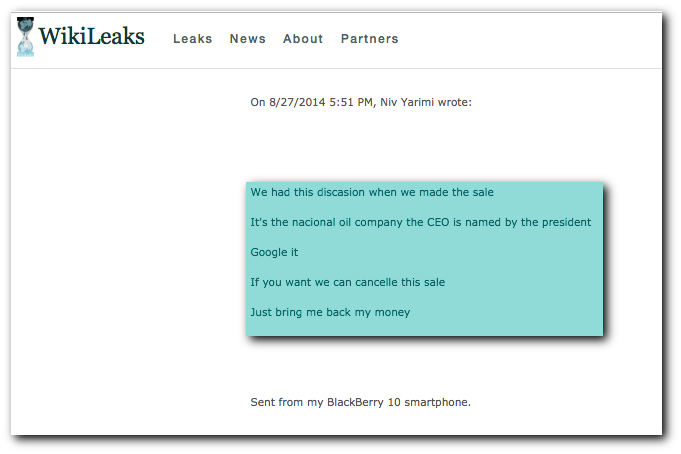

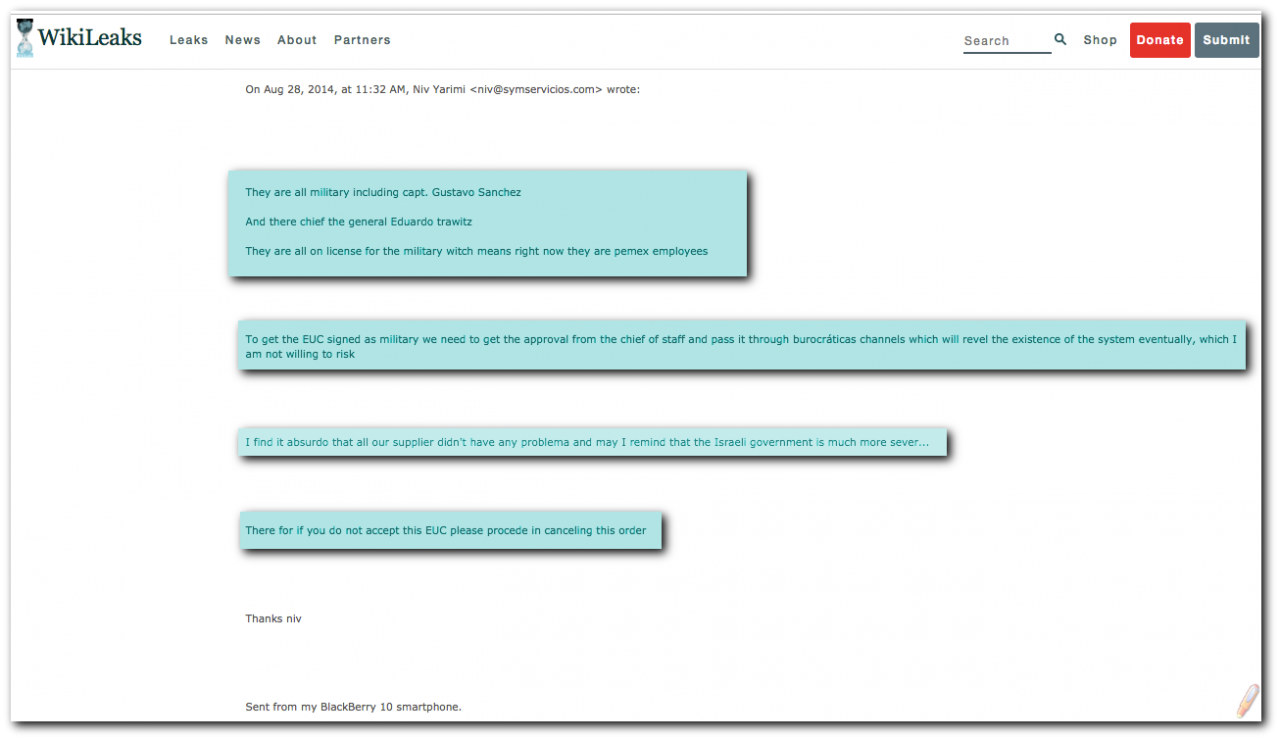

Seis horas después de ese mensaje, volvió a escribir a los ejecutivos de Hacking Team desde su teléfono BlackBerry, esta vez para plantear la cancelación del acuerdo con PEMEX.

“Tuvimos esta discusión cuando hicimos la venta”, recordó. PEMEX “es la empresa petrolera nacional, el CEO (director general, cargo que ocupaba Emilio Lozoya) es nombrado por el Presidente. Búscalo en Google. Si quieres podemos cancelar esta venta, sólo tráeme mi dinero”.

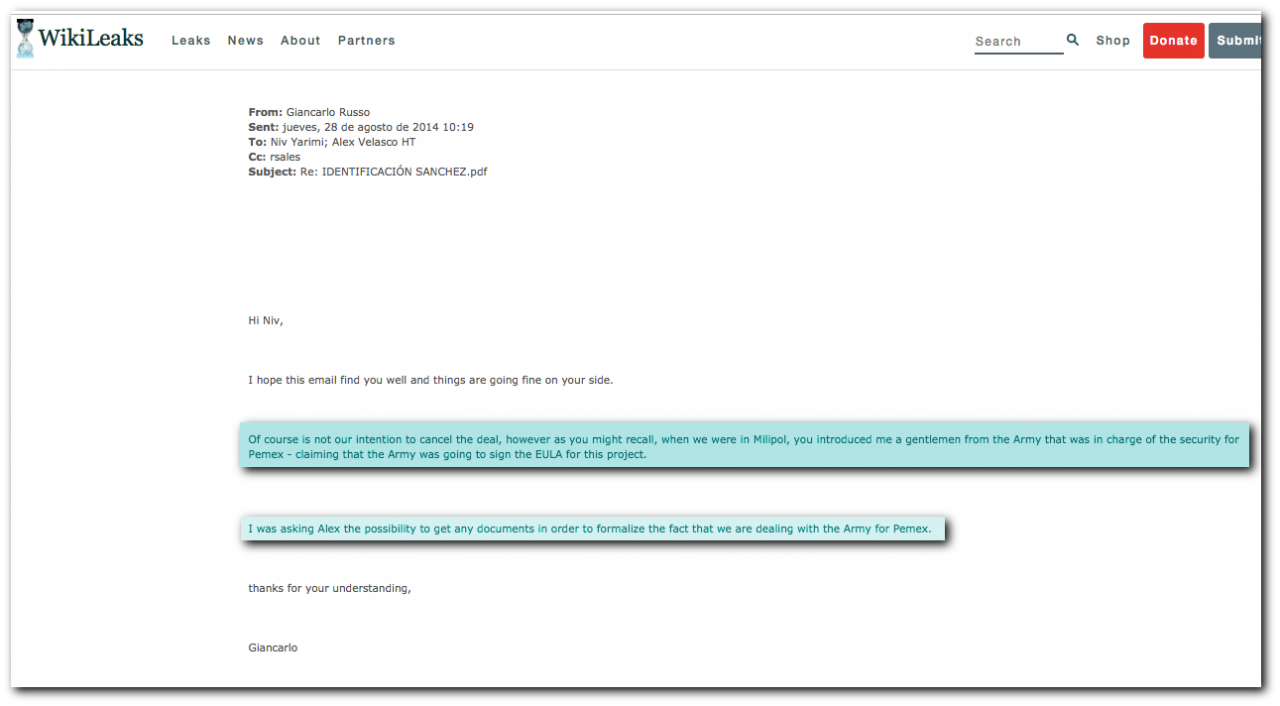

Casi de inmediato, el director de operaciones de Hacking Team, Giancarlo Russo, le respondió a Yarimi, en un mensaje con copia al agente de cuenta Alex Velasco:

“Por supuesto, no es nuestra intención cancelar el acuerdo; sin embargo, como recordarán, cuando estuvimos en Milipol (la exposición de París) me presentaron a un caballero del Ejército que estaba a cargo de la seguridad de PEMEX (en referencia a León Trauwitz), que afirmaba que el Ejército iba a firmar el EULA (acuerdo de licencia con el usuario de un software, en este caso el programa espía Da Vinci) para este proyecto”.

El directivo de Hacking Team pidió obtener otro documento oficial “para formalizar el hecho de que estamos tratando con el Ejército para PEMEX”.

Niv Yarimi respondió el mismo día que todos con los que había tratado el contrato para PEMEX eran militares, incluido el capitán Gustavo Adolfo Sánchez y el general Eduardo León Trauwitz.

“Todos están con licencia militar y en este momento son empleados de PEMEX. Para que un militar firme el EUC (Certificado de Usuario Final, un documento necesario para la venta de armas o sistemas de seguridad), necesitamos la aprobación del jefe de personal y pasarlo a través de canales burocráticos que revelarán eventualmente la existencia del sistema, lo cual no estoy dispuesto a arriesgar. Me parece absurdo que todos nuestros proveedores no tuvieran ningún problema y les recuerdo que el gobierno israelí es mucho más severo. Si no acepta este EUC, proceda a cancelar este pedido”.

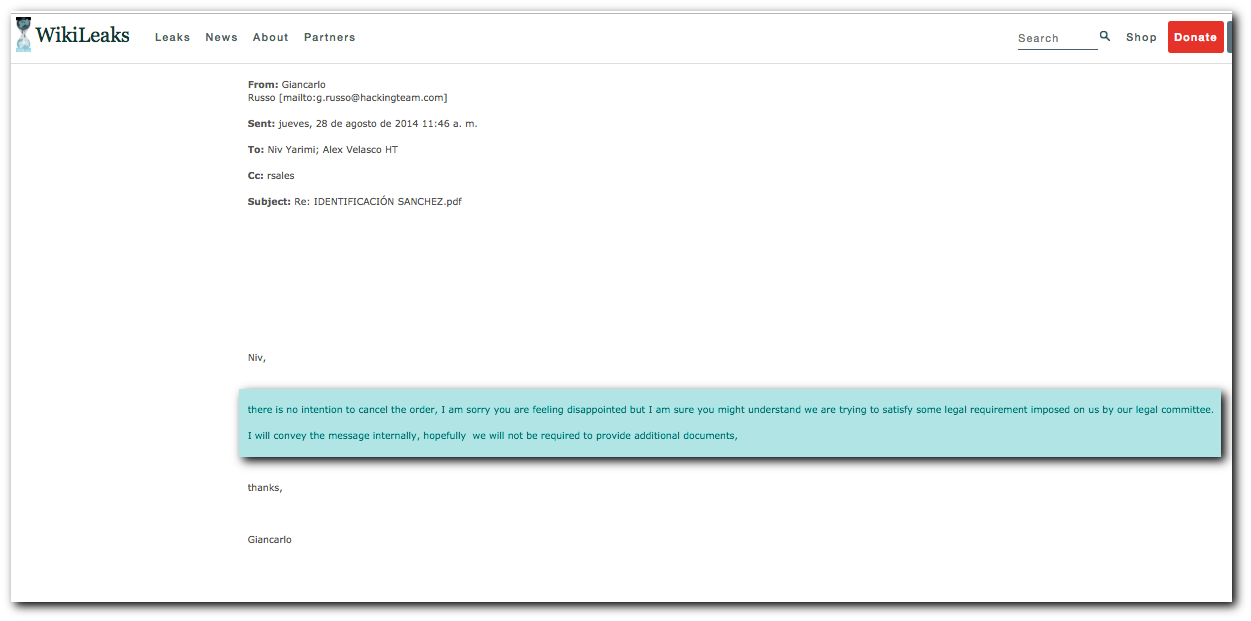

Giancarlo atajó el intento de suspender el acuerdo, en el siguiente correo enviado a Yarimi la mañana del 28 de agosto de 2014: “No hay ninguna intención de cancelar el pedido. Lamento que se sienta decepcionado, pero estoy seguro de que puede comprender que estamos tratando de satisfacer algunos requisitos que nos impone nuestro comité legal. Transmitiré el mensaje internamente, con la esperanza de que no tengamos que proporcionar documentos adicionales”.

Los roces con los ejecutivos de Hacking Team se habían acentuado porque PEMEX no había cubierto la otra mitad del contrato, debido a que ese pago estaba condicionado a la instalación del sistema.

“Acabo de descubrir que PEMEX no pagará hasta finales de agosto, así que tendremos que cancelar la instalación hasta que paguen”, ordenó el agente de cuenta Alex Velasco a mediados de julio de 2014.

Ante el marcado retraso en el proyecto, se decidió reasignar las licencias de PEMEX del malware Da Vinci al Gobierno de Tamaulipas, que acababa de firmar un contrato con Hacking Team.

Sin embargo, en septiembre se reanudó el proyecto de PEMEX, cuando Niv Yarimi compartió la noticia a los ejecutivos de Hacking Team, de que la petrolera ya había pagado la otra mitad del contrato.

“Hola amigos. Acabo de recibir el pago de PEMEX y necesito saber si debo proceder con el pago final a ustedes o si vamos a cancelar este proyecto y se me reembolsará”, escribió la madrugada del 10 de septiembre de 2014.

“¡Que mamón! Te dije que estaría bien”, le respondió aquel mismo día por la mañana Alex Velasco, el ejecutivo de cuenta de Hacking Team.

“Más pendejo que mamón”, le dijo Yarimi, y de inmediato empezaron a hacer planes para concretar la instalación del software espía en PEMEX.

“No recibí comentarios negativos (del comité legal), así que podemos proceder”, le dijo Giancarlo Russo.

“De acuerdo. Podemos hacerlo a finales de octubre o a principios de noviembre”, concluyó Yarimi.

El 6 de julio del 2015, expertos digitales se apoderaron de archivos pertenecientes a Hacking Team. Entre los clientes de 35 países aparecieron La Marina, el Centro de Investigación y Seguridad Nacional (CISEN), algunos gobiernos estatales y Pemex, con una licencia vencida.

Lo que no se sabía hasta ahora, es que la operación para traer Da Vinci a Pemex sí se concretó. Hacking Team activó los permisos e inició planes de capacitación una vez que se completo el pago, según consta en los más de 25 correos electrónicos localizados por MCCI en la plataforma WikiLeaks.

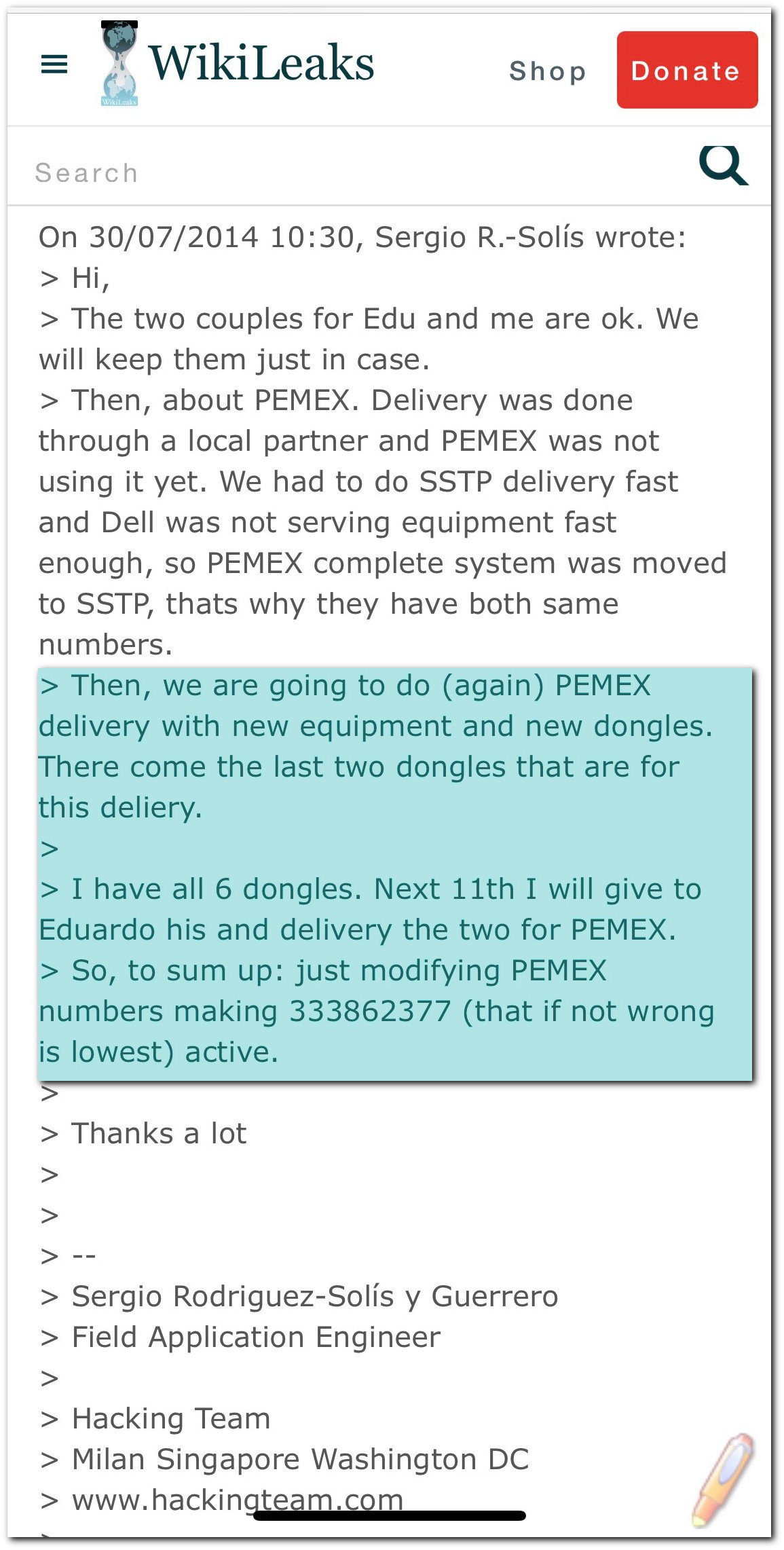

En otra de las cadenas de correos electrónicos filtrada por Wikileaks, fechada a finales de julio de 2014, se puede leer como Sergio Rodríguez Solís, Ingeniero de Hacking Team, le explica a su equipo que el malwere que Pemex compró se había entregado a través de un socio local (Grupo Kabat y SYM Servicios) y que PEMEX no la había comenzado a usar hasta esa fecha.

“Luego, vamos a hacer (nuevamente) la entrega de PEMEX con nuevos equipos y nuevos dongles (llaves o adaptadores tipo USB). Ahí vienen los dos últimos dongles que están para esta entrega. Tengo los 6 dongles. El próximo 11 le daré a Eduardo el suyo y entregaré los dos para PEMEX”.

En esa misma cadena de correos se explica que habían tenido problemas con la configuración que PEMEX les solicitaba de esos dongles o llaves.

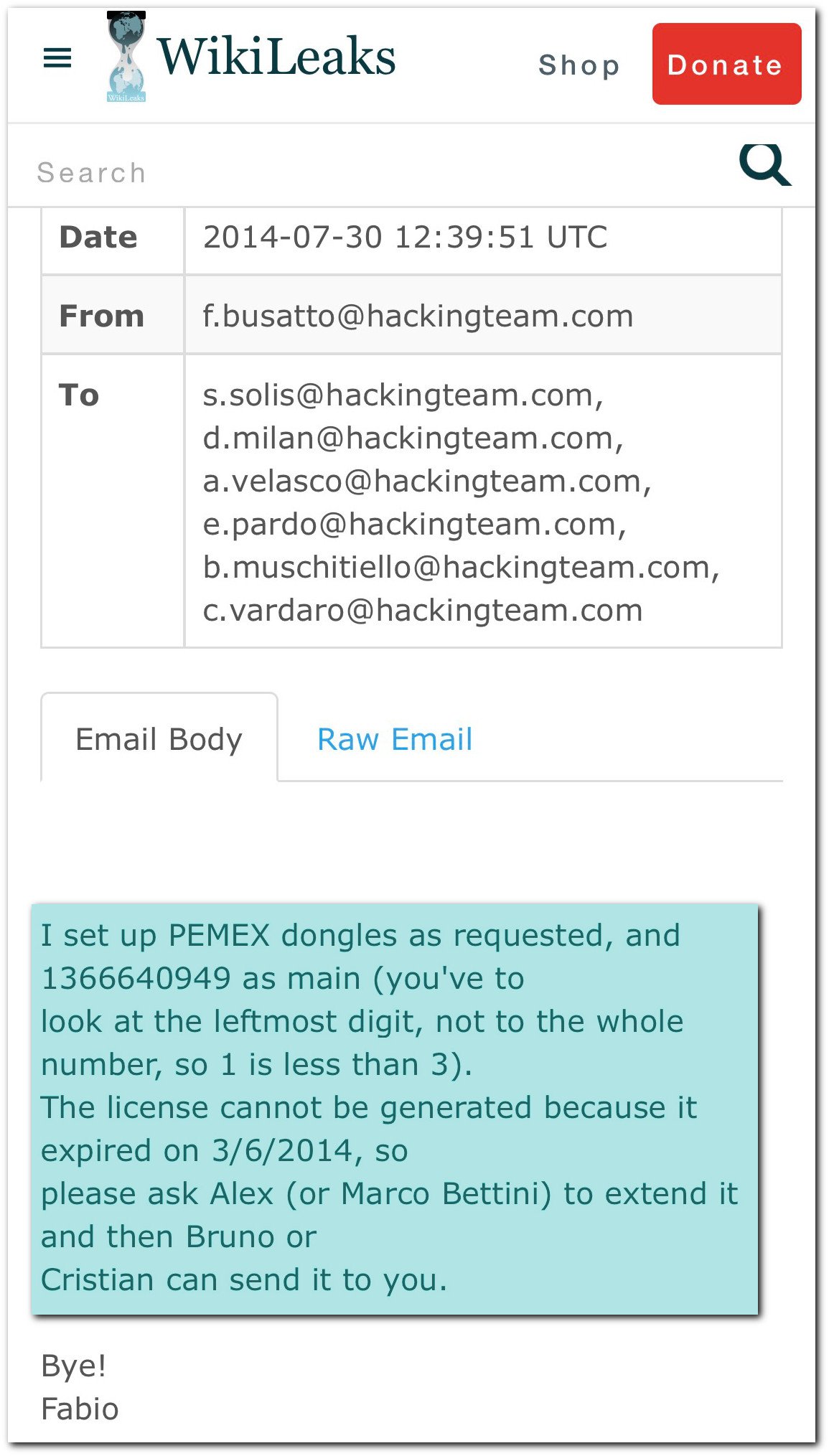

Fabio Bussato, también de Hacking Team, les responde cómo solucionar el problema y en un correo fechado el mismo 30 de julio de 2014 confirma la renovación de la licencia de PEMEX.

“Configuré los dongles PEMEX según lo solicitado, y 1366640949 como principal (hay que mirar el dígito de la izquierda, no el número entero, por lo que 1 es menor que 3). La licencia no se puede generar porque expiró el 3/6/2014, así que pídale a Alex (o Marco Bettini) que la extienda y luego Bruno o Cristian pueden enviársela”.

La instalación en PEMEX, sin embargo, se aplazó hasta enero de 2015, porque para entonces ya estaban en lista de espera de capacitación más gobiernos estatales que se habían sumado a la cartera de clientes de Hacking Team, según un correo del área de ventas de la empresa italiana, fechado el 13 de noviembre.

Hacking Team está basada en Milán y vende herramientas de vigilancia e intrusión ofensiva a gobiernos. Esta empresa tiene oficinas subsidiarias en Washington y Singapur. En 2001, los programadores italianos, Alberto Ornaghi y Marco Valleri, publicaron una herramienta open gratuita llamada Ettercarp.

Este software se hizo muy popular. La policía se puso en contacto con ellos para darle uso. La policía de Milán se convirtió en el primer cliente oficial de la pequeña consultoría. De ahí nacería con el tiempo Hacking Team. Ahora tienen un gran abanico de clientes en todo el mundo.

INTRODUCCIÓN

LA CITA EN PARIS

TAMBIÉN LA SEDENA Y SEGOB

QUERÍAN LLEVARLOS AL CRAZY HORSE

EL CONTRATO UN MES DESPUÉS

LAS NEGOCIACIONES

DESCARGA EL CONTRATO